Siri یک وسیله ی کمکی در ویندوز 10 است. اما فقط که به صدای شما گوش نمی دهد. هکرها از طریق رادیو می توانند دستورهایی را به Siri، حتی از فاصله ی 16 فوتی هم منتقل کنند.

دو یا سه محقق در ANSSI و یک آژانس دولتی در فرانسه که وظیفه اش امنیت اطلاعات است نشان داده اند که از طریق امواج رادیویی می توانند دستوراتی صوتی را بر روی هر نوع گوشی - اعم از اندروید فون و آیفون که برروی آنها Siri یا Google Now عمل میکنند - فعال کنند.

با لایوتک همراه باشید.

همچنین است اگر هندزفری یا هدفونی هم به گوشی متصل باشد. هکرهای هوشیار از کورد هدفون ها به عنوان آنتن استفاده می کنند و از سیم آن برای تبدیل موج های الکترومغناتیس پنهانی به سیگنالهای الکتریکی استفاده بهره می برند که که به سیستم ,عامل گوشی وارد و به صورت صوت از میکروفن خارج می شوند. بدون حتی گفتن یک کلمه، یک هکر از طریق حمله ی رادیویی میتواند به Siri و Google Now دستور دهد اعمالی را انجام دهد از جمله : تماس، ارسال پیام، وارد کردن شماره گوشی هکر برای تبدیل گوشی قربانی به یک وسیله ی استراق سمع، وارد کردن آدرس سایت های ویروسی در مرورگر گوشی یا دریافت پیام های ایمیل، فیسبوک و توییتر.

محققان فرانسوی، ژوزه لوپ، استیو و شاوکی کازمی، در صفحه ای که توسط IEEEمنتشر شد نوشتند: ایجاد پارازیت بر روی وسائلی که دارای قابلیت دستورات زبانی هستند، می تواند تاثیرات امنیتی مخربی داشته باشد.

همچنین وینسان استروبل، مدیر گروه تحقیقاتیشان در ANSSI به صورت ساده تری توضیح می دهد : در اینجا، آسمان محدودیت است. هر چه که شما از طریق ابزارآلات انتقال صوت انجام می دهید، از طریق امواج الکترومغتاتیس هم از راه دور می توان انجام داد.

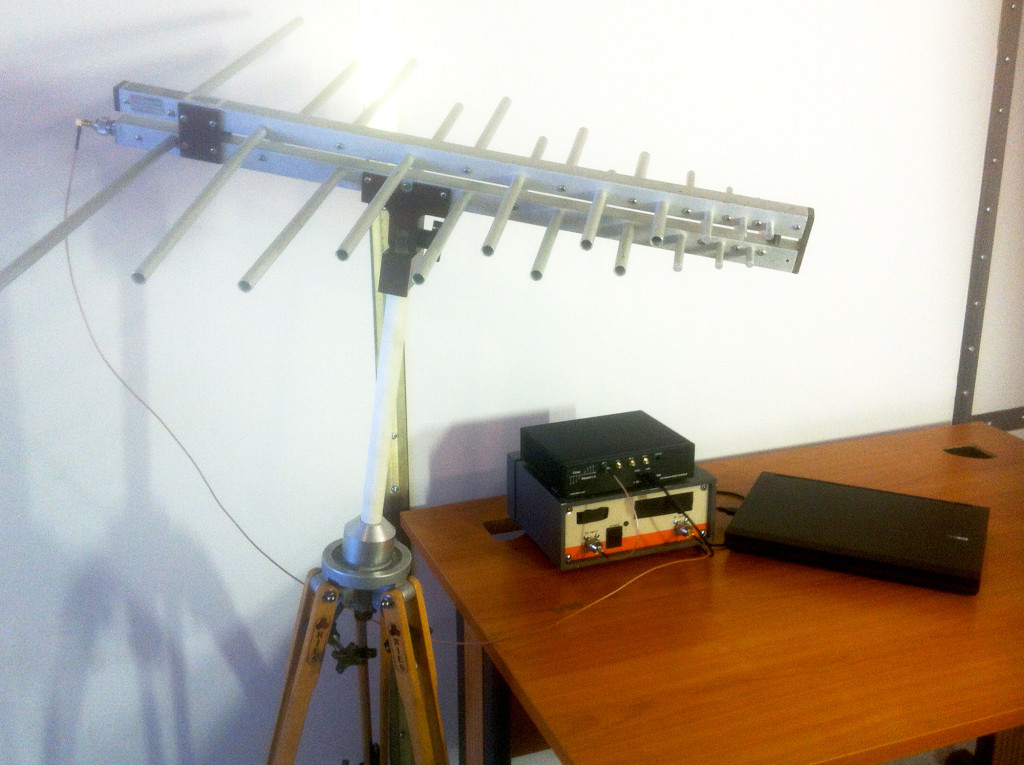

حرکت این محققان - که در ابتدا در کنفرانس هک در پاریس طی تابستان ارائه شد و توجه کمی را به خودش جلب کرد - از یک کلکسیون نسبتا ساده استفاده می کند: به این صورت که با لپ تاپی - که نرم افزار هایی چون GNU Radio، USRP Radio، یک آمپلی فایر و یک آنتن بر رویش فعال است - مواج الکترومغناتیسی تولید می کند. در ساده ترین شکل – که طبق گفته ی محققان در یک کوله پشتی جا می شود – عملکرد هک، از حدود 6 تا 7 فوت عمل می کند؛ اما شکل پیشرفته تر و بزگتر آن در یک ماشین یا ون جامی شود و از فاصله ی 16 فوتی می تواند عمل کند.

این دستور صوتی، یک سری محدودیت های جدی هم دارد. مثلا فقط بر روی گوشی هایی عمل می کند که هدفن به آنها متصل است. بسیاری از گوشی های اندروید دارای Google Now نیستند یا اینکه طوری تنظیم شده اند که فقط به صدای صاحب گوشی پاسخ می دهند(که البته iPhone دارای همچین قابلیتی نیست و هرصدایی را قبول می کند). دیگر محدودیت این است که قربانیان هوشیار می توانند از ورود این دستورات جلوگیری کنند.

محققان تاکید می کنند که یک هکر میتواند وسیله ی رادیو را در داخل یک کوله مخفی کنند و در مناطق پر رفت وآمد از آن برای پخش دستورات صوتی به همه ی گوشی های اطرافش – که بسیاری از آنها ممکن است که در جیب و کیف دستی قربانیان باشند – استفاده کند. استرابل اذعان می کند که : یک فرود گاه یا یک مکان شلوغ را تصور کنید که با این کار میتوان یک سری امواج الکترومغناطیسی پخش کرد تا با یک سامانه ای خاص تماس بگیرند و باعث درآمد بالایی برای آن سامانه بشود.

گرچه آخرین ورژن iOS دارای یک هنداست که به دارندگان آیفن این امکان را می دهد که فقط با گفتن "هی سیری"، دستور خودشان را منتقل کنند. کازمی و استیو اذعان می کنند که حملاتشان بر گوشی های قدیمی هم کار می کند. هدفن های iPhone، خیلی وقت است بر روی کوردشان دکمه ای دارند که به کاربر این امکان را می دهد که با یک فشار طولانی مدت،Siri را فعال کنند. با مهندسی معکوس و دست انداختن سیگنال های الکتریکی آن دکمه، حمله ی رادیویی میتواند Siri را - از روی قفل صفحه، بدون هیچ گونه مداخله ای از جانب کاربر – فعال کند. طبق گفته ی کاشمی، افراد مجبور نیستند همیشه ابزار انتقال صوتشان روشن باشد. با روشن گذاشتن آن گوشی آسیب پذیرتر، و روند هک هم ساده تر می شود.